Pesquisadores da Escola Superior de Tecnologia da Universidade Moulay Ismail , em Marrocos , realizaram uma análise abrangente dos desafios emergentes de segurança cibernética em sistemas de energia e detalharam os avanços recentes em estratégias de detecção e defesa.

O trabalho deles enfatiza o papel crescente da IA no aprimoramento do controle, da proteção e da resiliência em redes inteligentes modernas. Também classifica as ameaças cibernéticas por origem, impacto e camadas do sistema afetadas para fornecer uma compreensão estruturada e analisa sistemas de detecção de intrusão (IDS) baseados em aprendizado de máquina e otimização para sistemas de energia.

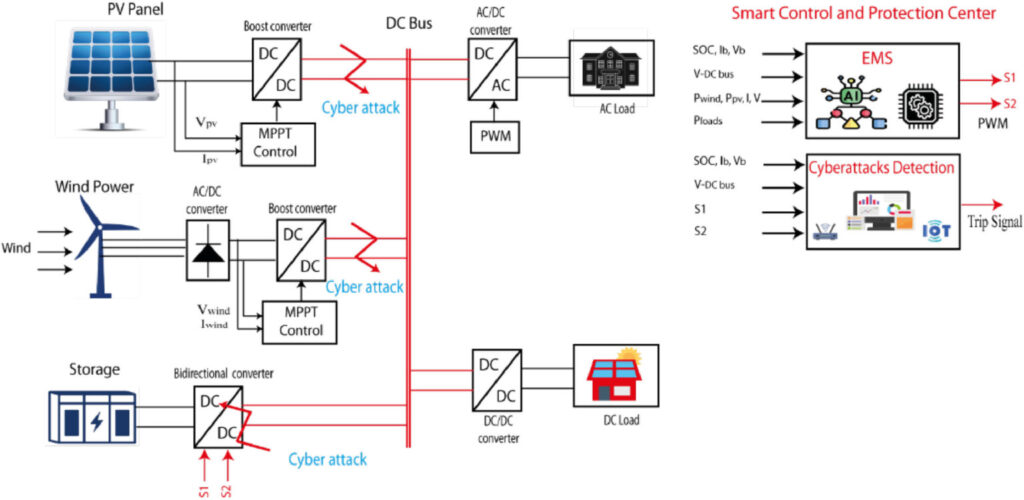

Os pesquisadores destacaram que as redes inteligentes de energia renovável enfrentam diversas ameaças cibernéticas que podem interromper as operações e comprometer os dados. Os ataques de negação de serviço distribuída (DDoS), por exemplo, inundam as redes com tráfego, bloqueando o acesso legítimo e atrasando as ações de controle, enquanto os ataques à integridade dos dados manipulam os dados dos sensores ou de controle, causando decisões incorretas ou apagões.

Além disso, ataques de repetição retransmitem dados interceptados para confundir o sistema, e ataques de injeção de dados falsos alteram sutilmente dados em tempo real para simular operações normais enquanto interrompem a rede elétrica. Ataques furtivos injetam sinais ocultos que manipulam o comportamento do sistema sem serem detectados, enquanto ataques baseados em dispositivos IoT exploram vulnerabilidades em medidores ou sensores para disseminar malware, roubar dados ou lançar ataques de negação de serviço (DoS).

Por fim, os ataques de dinâmica zero exploram modelos de sistema para gerar sinais ocultos que deixam as medições de saída inalteradas, mas afetam as operações, representando ameaças furtivas sofisticadas à segurança das redes inteligentes.

Deseja fortalecer e aprimorar a segurança cibernética de seus ativos de energia solar para protegê-los contra ameaças emergentes?

Participe do webinar pv magazine “Decifrando o primeiro grande ataque cibernético à infraestrutura de energia solar da Europa – O caso da Polônia e as lições aprendidas”, em 29 de abril (conteúdo em inglês).

Os pesquisadores alertaram que, embora as redes inteligentes tenham melhorado a eficiência energética e a flexibilidade por meio de ferramentas de comunicação avançadas e fontes de energia distribuídas, elas também introduziram novas vulnerabilidades cibernéticas. Ameaças como phishing, malware, ataques de negação de serviço (DoS) e injeção de dados falsos (FDI) podem interromper as operações, comprometer dados e danificar a infraestrutura.

Eles recomendam a implementação de estratégias de defesa que mantenham a confidencialidade, a integridade e a disponibilidade, incorporando também autenticação, autorização, privacidade e confiabilidade. Sistemas de detecção de intrusão baseados em aprendizado de máquina e em dados podem ajudar a identificar anomalias e detectar ataques de FDI em tempo real, principalmente em redes inteligentes e sistemas de controle industrial, como SCADA, que dependem de medições precisas de sensores para a estimativa de estado.

A equipe de pesquisa também incentivou proprietários de ativos de energia e operadores de redes a adotarem medidas de segurança em subestações e análises de vulnerabilidade de protocolos para detectar riscos nos níveis de hardware e de rede. Blockchain, registros distribuídos e métodos de transformação de Hilbert-Huang são destacados como ferramentas para fortalecer ainda mais a segurança cibernética.

Dispositivos de IoT, incluindo sensores e medidores inteligentes, devem ser protegidos com autenticação forte, procedimentos de inicialização segura, atualizações frequentes de firmware e segurança padronizada entre os fabricantes. Dados sensíveis da rede elétrica devem ser protegidos usando técnicas como criptografia homomórfica para manter a confidencialidade durante o armazenamento e a transmissão.

“Uma abordagem de segurança em várias camadas, que inclui firewalls, sistemas de detecção de intrusão e segmentação de rede, pode aumentar a resiliência da rede elétrica. Extrair elementos críticos de dispositivos IoT vulneráveis e aproveitar canais de controle redundantes garante a continuidade operacional durante ataques”, afirmaram os pesquisadores.

Sistemas de aprendizado de máquina e detecção de anomalias devem ser implementados para permitir a identificação em tempo real de atividades irregulares, incluindo a disseminação de dados falsos e malware. Protocolos padronizados e medidas de resposta rápida a incidentes também devem apoiar a colaboração entre operadores de redes elétricas, fabricantes de IoT e órgãos reguladores, facilitada por plataformas de compartilhamento de informações.

Os pesquisadores enfatizam que os ataques centrados no ser humano, incluindo phishing e engenharia social, continuam sendo ameaças significativas, mas podem ser mitigados por meio de treinamento regular de funcionários e usuários.

A análise foi apresentada em “Desafios de cibersegurança e estratégias de defesa para sistemas de energia de próxima geração”, publicado na revista Cyber-Physical Energy Systems.

Este conteúdo é protegido por direitos autorais e não pode ser reutilizado. Se você deseja cooperar conosco e gostaria de reutilizar parte de nosso conteúdo, por favor entre em contato com: editors@pv-magazine.com.

Ao enviar este formulário, você concorda com a pv magazine usar seus dados para o propósito de publicar seu comentário.

Seus dados pessoais serão apenas exibidos ou transmitidos para terceiros com o propósito de filtrar spam, ou se for necessário para manutenção técnica do website. Qualquer outra transferência a terceiros não acontecerá, a menos que seja justificado com base em regulamentações aplicáveis de proteção de dados ou se a pv magazine for legalmente obrigada a fazê-lo.

Você pode revogar esse consentimento a qualquer momento com efeito para o futuro, em cujo caso seus dados serão apagados imediatamente. Ainda, seus dados podem ser apagados se a pv magazine processou seu pedido ou se o propósito de guardar seus dados for cumprido.

Mais informações em privacidade de dados podem ser encontradas em nossa Política de Proteção de Dados.